- 品牌

- 上海旭安

- 所在地

- 上海

等级保护测评做完要花很多钱去整改? 整改花多少钱取决于信息系统等级、系统现有安全防护措施状况以及网络运营者对测评分数的期望值,不一定要花很多钱。 整改的内容大体分为:安全制度完善、安全加固等安全服务以及安全设备的添置。 在安全制度及安全加固上网络运营者自己可以做很多整改工作或者委托供应商进行加固。这些内容整改好,加上一定的安全技术措施,大致上可以满足基本符合的要求,所以花多少钱要看怎么去做或者对网络安全的期望值是多少。 等级保护2.0标准体系主要标准包含哪些。金山区等保等级保护培训

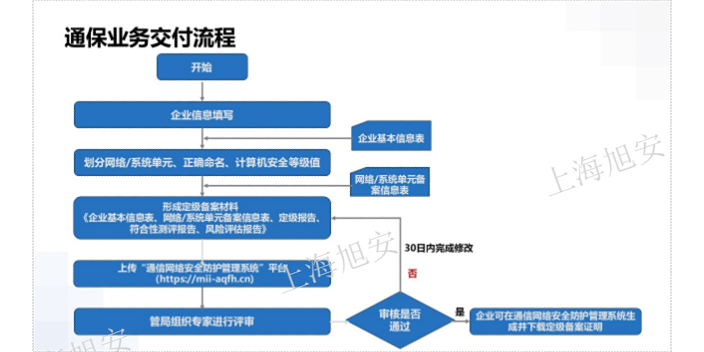

等级保护备案办理流程: 1、摸底调查:摸清信息系统底数,掌握信息系统的业务类型、应用或服务范围、系统结构等基本情况。 2、确立定级对象:应用系统应按照业务类别不同单独确定为定级对象,不以系统是否进行数据交换、是否独享设备为确定定级对象。 3、系统定级:定级是信息安全等级保护工作的首要环节,是开展信息系统安全建设、等级测评、监督检查等工作的重要基础。 4、**批审和主管部门审批:运营使用单位或主管部门在确定系统安全保护等级后,可以聘请**进行评审。 5、备案:备案单位准备备案工具,填写备案表,生成备案电子数据,到公安机关办理备案手续。 6、备案审核:受理备案地公安机关要及时公布备案受理地点、备案联系方式等,对备案材料进行完整性审核和定级准确审核。 7、系统测评:第三级以上信息系统按《信息系统安全等级保护备案表》要求提交材料。 8、整改实施:根据测评结果进行安全要求整改。 浙江等保三级等级保护报价等级保护物联网中传感器的基本要求。

我国的等保工作是从1994年提出的,但直至2007年才发布《信息安全等级保护管理办法》及后续的系列政策,等保工作才正式开始。2008年,《信息安全技术信息系统安全等级保护基本要求》(GB/T 22239-2008)的公布标志着等级保护制度的标准化,等保1.0时代正式到来。 随着新技术的不断精进,网络安全威胁也不断升级,等保1.0已经逐渐不能适应网络环境的变化。2019年5月13日下午,《信息安全技术 网络安全等级保护基本要求》(GB/T 22239-2019)正式发布,替代了原先的《信息安全技术 信息系统安全等级保护基本要求》(GB/T22239-2008),并在标准名称、保护对象、章节结构、控制措施等部分进行了修改和更新,实施时间为2019年12月1日,标志着我国网络安全等级保护工作正式进入“2.0时代”。

如何做好等保2.0 网络安全等级保护的基本框架包含技术要求和和管理要求,两个维度。 等保2.0将等保工作的技术要求和管理要求细分为了更加具体的八大类:物理和环境安全、网络和通信安全、设备和计算安全、应用和数据安全;全策略和管理制度、全管理机构和人、安全建设管理、安全运维管理。而等保2.0在以上基本要求之外,提出了云安全、移动互联网安全、物联网安全、工业控制系统安全、大数据安全等网络空间扩展要求,且每个部分都有详细的安全标准。这些都是等保工作需要做的重点工作。 事实上,在等保的规范中,并没有要求使用任何一种产品,它只是要求网络安全空间达到一个什么样的安全程度的标准。但是我们如何去实现这个标准?在达成要求的整个过程中,网络安全产品是低成本高效率的路径。 等级保护中二级系统在网络边界至少部署入侵检测系统。

等级保护管理制度要求 1安全管理制度 针对整个管理制度体系提出的安全控制要求,涉及的安全控制点包括安全策略、管理制度、制定和发布以及评审和修订。 2安全管理机构 针对整个管理组织架构提出的安全控制要求,涉及的安全控制点包括岗位设置、人员配备、授权和审批、沟通和合作以及审核和检查。 3安全管理人员 针对人员管理提出的安全控制要求,涉及的安全控制点包括人员录用、人员离岗、安全意识教育和培训以及外部人员访问管理。 4安全建设管理 针对安全建设过程提出的安全控制要求,涉及的安全控制点包括定级和备案、安全方案设计、安全产品采购和使用、自行软件开发、外包软件开发、工程实施、测试验收、系统交付、等级测评和服务供应商管理。 5安全运维管理 针对安全运维过程提出的安全控制要求,涉及的安全控制点包括环境管理、资产管理、介质管理、设备维护管理、漏洞和风险管理、网络和系统安全管理、恶意代码防范管理、配置管理、密码管理、变更管理、备份与恢复管理、安全事件处置、应急预案管理和外包运维管理。 等级保护物联网重点要求。嘉定区等保等级保护测评流程

为什么要做网络安全等级保护?金山区等保等级保护培训

众所周知,在等级保护2.0中涉及云计算、物联网、工业控制系统和移动互联。现在,让我们来看有关移动互联的安全扩展要求。等保2.0对移动互联这样解释:采用无线通信技术将移动终端接入有线网络的过程。典型的例子,就是我们使用智能手机上网,看新闻、刷微博、玩游戏、叫车、订外卖等等。 在安全物理环境方面,主要是无线接入点的物理位置:无线接入设备的安装要避免过度覆盖和电磁干扰。 然后是安全区域边界,这是一大重点,它涉及边界防护、访问控制和入侵防范。在访问控制中,要求提到“无线接入设备应开启接入认证功能,并且禁止使用WEP方式认证。”同时,在入侵防范方面,则规定更加详细,不仅规定了“非授权的接入行为”,而且还有针对无线接入设备的攻击行为,比如网络扫描、DDoS攻击、密钥攻击、中间人攻击和欺骗攻击。 金山区等保等级保护培训

上海旭安信息科技有限公司致力于数码、电脑,是一家服务型公司。公司业务分为等保测评,安全设备,SSL证书,ISO20001等,目前不断进行创新和服务改进,为客户提供良好的产品和服务。公司从事数码、电脑多年,有着创新的设计、强大的技术,还有一批**的专业化的队伍,确保为客户提供良好的产品及服务。上海旭安秉承“客户为尊、服务为荣、创意为先、技术为实”的经营理念,全力打造公司的重点竞争力。

- 崇明区等保二级等级保护方案设计 2026-04-19

- 黄浦区等级保护二级等级保护标准 2026-04-18

- 浦东新区等保项目等级保护标准 2026-04-18

- 奉贤区网络安全等级保护等级保护测评 2026-04-18

- 普陀区等保二级等级保护咨询 2026-04-17

- 黄浦区等保项目等级保护标准 2026-04-17

- 松江区等保流程等级保护测评 2026-04-17

- 闵行区等保三级等级保护报价标准 2026-04-17